อีเมลแคมเปญจากผู้ไม่หวังดี แอบอ้างชื่อโดเมนลูกค้า เพื่อส่งสแปมและลิงก์ปลอม

กรณีศึกษา: อีเมลแคมเปญจากผู้ไม่หวังดี แอบอ้างชื่อโดเมนลูกค้า เพื่อส่งสแปมและลิงก์ปลอม

ภาพรวมเหตุการณ์

ในช่วงที่ผ่านมา พบการส่ง อีเมลแคมเปญโดยผู้ไม่หวังดี (Malicious Campaign) ที่ใช้ ชื่อโดเมนจำนวน 4 ราย แอบอ้างเป็นต้นทาง (spoofed domain) เพื่อส่งข้อความสแปมและอีเมลฟิชชิ่งไปยังผู้รับจำนวนมาก โดยมี เจตนาหลอกลวงให้ผู้รับคลิกลิงก์ปลอม ที่มุ่งหวังขโมยข้อมูลส่วนบุคคล รหัสผ่าน หรือข้อมูลทางการเงิน

อีเมลดังกล่าวมักมีลักษณะดังนี้

- ใช้ชื่อโดเมนขององค์กรจริงในช่อง “From” เพื่อสร้างความน่าเชื่อถือ

- แนบลิงก์ไปยังเว็บไซต์ปลอมที่เลียนแบบหน้าล็อกอินขององค์กร

- มีข้อความเชิงเร่งด่วน เช่น “รีเซ็ตรหัสผ่านด่วน”, “ตรวจสอบสถานะบัญชี”, หรือ “เอกสารรอดำเนินการ”

- มักส่งผ่าน SMTP relay ภายนอกที่ไม่ได้รับอนุญาต

ปกป้ององค์กรจากภัยคุกคาม ตั้งแต่จุดเริ่มต้นของอีเมลจนถึงโลกใต้ดิน (Dark Web)

ระบบป้องกันภัยทางอีเมลที่ครอบคลุมทุกขั้นตอนของการโจมตี

คุณสมบัติเด่น:

- Phishing & Impersonation Defense

ป้องกันอีเมลปลอมที่แอบอ้างผู้บริหารหรือพาร์ทเนอร์ธุรกิจ ด้วยการวิเคราะห์พฤติกรรมและความสัมพันธ์ของผู้ส่ง - URL & Attachment Defense

ทุกลิงก์ในอีเมลจะถูกรีไรต์และตรวจสอบแบบเรียลไทม์ หากปลายทางถูกเปลี่ยนเป็นลิงก์อันตรายภายหลัง ระบบจะบล็อกโดยอัตโนมัติ

ไฟล์แนบทุกประเภทจะถูกส่งเข้า sandbox เพื่อวิเคราะห์พฤติกรรมก่อนถึงผู้ใช้ - Auto Pull & Automated Remediation

เมื่อตรวจพบอีเมลที่ภายหลังถูกระบุว่าเป็นอีเมลอันตราย ระบบจะ ดึงออกจากกล่องจดหมายของผู้ใช้ทุกคนโดยอัตโนมัติ

ลดเวลาในการตอบสนองจากชั่วโมงเหลือไม่กี่นาที - Advanced Authentication Controls

รองรับการยืนยันตัวตนและการเข้ารหัสอีเมล เพื่อป้องกันการส่งข้อมูลสำคัญออกนอกองค์กร

เพิ่มภูมิคุ้มกันให้กับบุคลากรในองค์กร — เพราะ “คน” คือแนวป้องกันด่านสุดท้ายของทุกการโจมตี

ความสามารถหลัก:

- จำลองสถานการณ์ฟิชชิ่ง (Phishing Simulation) เพื่อทดสอบการรับรู้ของผู้ใช้

- โปรแกรมอบรมด้านความปลอดภัยแบบโต้ตอบ (Interactive Awareness Training)

- ประเมินและจัดระดับความเสี่ยงของผู้ใช้แต่ละคน (User Risk Scoring)

- วิเคราะห์พฤติกรรมการคลิกลิงก์หรือเปิดไฟล์แนบ เพื่อให้ทีม Security ปรับกลยุทธ์การอบรมได้ตรงจุด

โซลูชันป้องกันการรั่วไหลของข้อมูลสำคัญ (Data Leakage) ทั้งภายในและภายนอก

คุณสมบัติหลัก:

- ตรวจจับข้อมูลสำคัญ เช่น ข้อมูลลูกค้า หมายเลขบัตรประชาชน หรือข้อมูลทางการเงิน ที่พยายามส่งออกทางอีเมลหรือคลาวด์

- วิเคราะห์เนื้อหาและบริบท (Content + Context) เพื่อแยกพฤติกรรมที่ผิดปกติออกจากการใช้งานทั่วไป

- เข้ารหัสข้อมูลสำคัญโดยอัตโนมัติ (Auto Encryption) และควบคุมสิทธิ์การเข้าถึงไฟล์ (Access Control)

ปกป้องการทำงานร่วมกันบนแพลตฟอร์มคลาวด์ เช่น Microsoft 365, Google Workspace และเครื่องมือสื่อสารภายใน

คุณสมบัติหลัก:

- ตรวจจับการแชร์ไฟล์เกินสิทธิ์หรือเผยแพร่ข้อมูลผิดช่องทาง

- ป้องกันการเชื่อมต่อแอปภายนอก (OAuth App) ที่อาจเป็นอันตราย

- ให้การมองเห็นและควบคุมกิจกรรมผู้ใช้ใน SaaS อย่างครบวงจร (CASB Functionality)

ระบบเฝ้าระวังภัยคุกคามจากภายนอกที่ช่วยให้องค์กรมองเห็น “สิ่งที่เกิดขึ้นนอกขอบเขตเครือข่ายของตน”

คุณสมบัติเด่น:

- Dark Web Monitoring & Data Leak Detection

ตรวจจับข้อมูลที่รั่วไหลขององค์กร เช่น Credential, Token, Database dump, หรือข้อมูลพนักงาน

ที่ถูกโพสต์หรือซื้อขายใน Dark Web — ก่อนที่จะถูกนำไปใช้โดยผู้ไม่ประสงค์ดี - Early Warning & Preemptive Defense

เมื่อระบบตรวจพบการรั่วไหล ระบบจะแจ้งเตือนทันที เพื่อให้ทีมความปลอดภัยสามารถรีเซ็ตบัญชี ปิด API หรือจำกัดการเข้าถึงก่อนเกิดเหตุโจมตี - Brand & Domain Impersonation Monitoring

เฝ้าระวังการสร้างเว็บไซต์หรือโดเมนปลอมที่แอบอ้างชื่อองค์กร เพื่อใช้ในแคมเปญฟิชชิ่งหรือหลอกลวงผู้ใช้ - Threat Actor Tracking & Intelligence Correlation

วิเคราะห์พฤติกรรมของกลุ่มผู้โจมตี (Threat Actor) และเชื่อมโยงข้อมูลกับเหตุการณ์ในระบบภายใน

เพื่อระบุแหล่งที่มาของภัยและแนวโน้มการโจมตีในอนาคต

การผสานระหว่างระบบ “ป้องกันอีเมล” และ “เฝ้าระวังภัยจากภายนอก”

ช่วยให้องค์กรมีมุมมองความปลอดภัยแบบครบวงจร ทั้ง Prevention – Detection – Response

ตัวอย่างการทำงานร่วมกัน:

- หากพบโดเมนปลอมที่กำลังใช้ใน Dark Web → ระบบอีเมลจะอัปเดตนโยบายบล็อกโดเมนนั้นอัตโนมัติ

- เมื่อมีอีเมลฟิชชิ่งถูกส่งเข้ามา → ระบบ Threat Intelligence สามารถตรวจสอบและเชื่อมโยงกับกิจกรรมบนเว็บใต้ดิน เพื่อหาต้นตอของภัย

- หากพบข้อมูลผู้ใช้ถูกขายในตลาดมืด → ระบบ DLP จะบังคับใช้นโยบายการเข้ารหัสและรีเซ็ตรหัสผ่านทันที

โซลูชันนี้ออกแบบบนแนวคิด Human & Intelligence-Centric Security

คือการผสานเทคโนโลยีที่ป้องกัน “ผู้ใช้ – ข้อมูล – อีเมล – และข้อมูลภายนอก” เข้าด้วยกัน

เพื่อให้ทุกชั้นของการป้องกันสื่อสารกันได้อย่างชาญฉลาด

ไม่เพียงตรวจจับและบล็อกภัย แต่ มองเห็นได้ลึกถึงต้นตอของความเสี่ยงก่อนเกิดการโจมตี

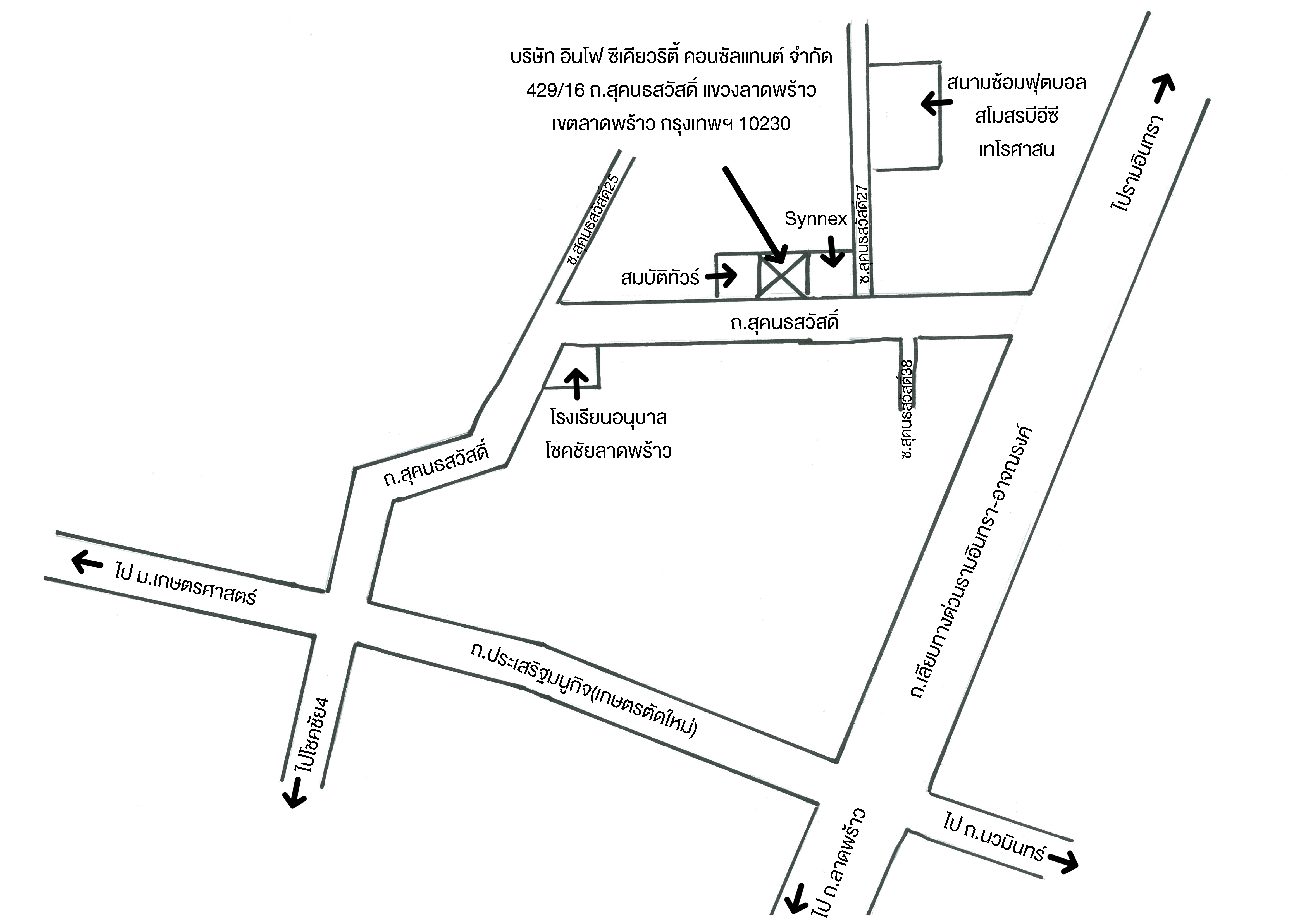

GOOGLE MAP

GOOGLE MAP INFOSEC MAP

INFOSEC MAP